Mejores 6 productos de Software Supply Chain Security Solutions

¿Qué es Software Supply Chain Security Solutions?

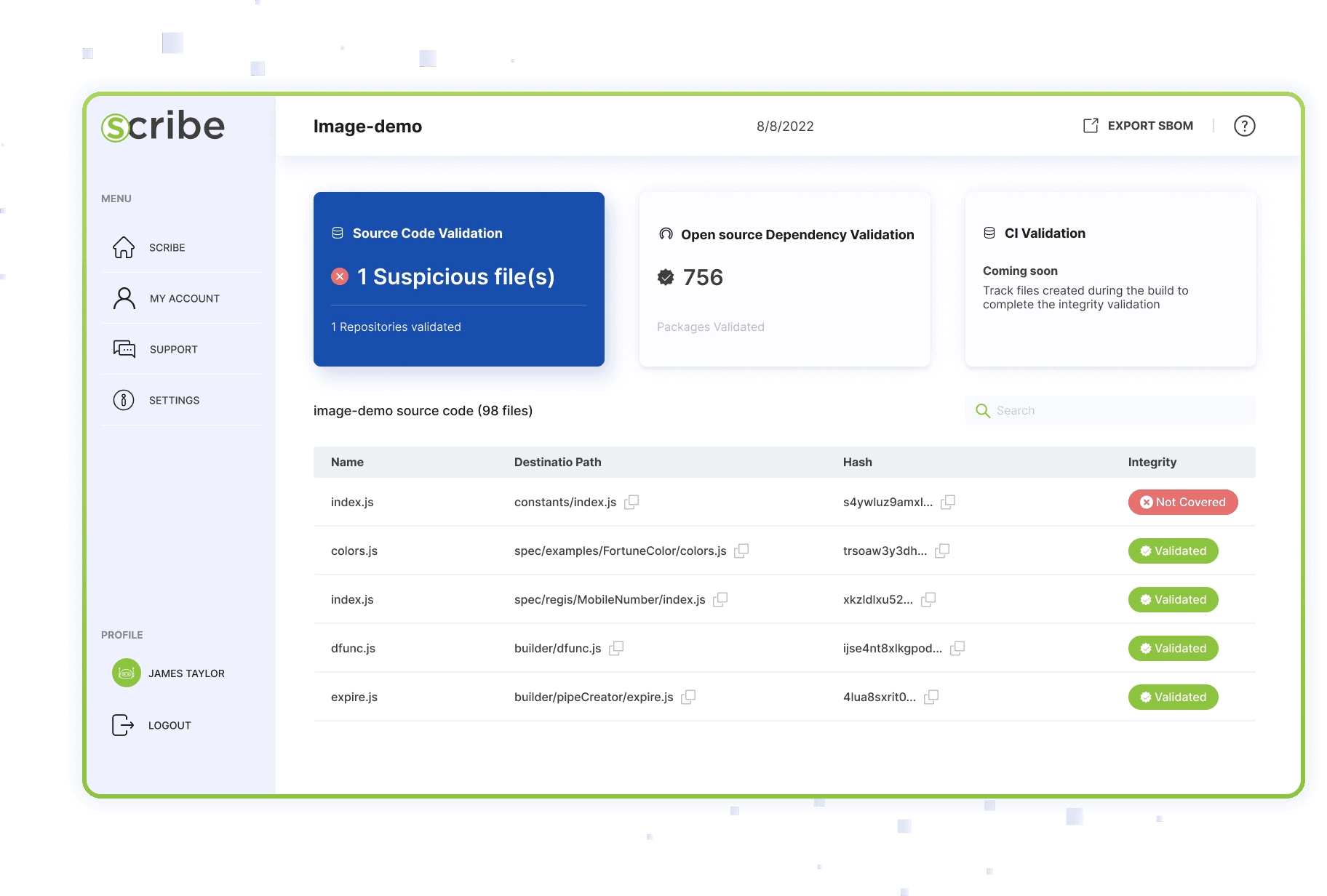

Las soluciones de seguridad para la cadena de suministro de software protegen el proceso de desarrollo y entrega de software contra riesgos como manipulación, malware y componentes no confiables asegurando cada etapa desde la creación del código hasta el despliegue.

¿Cuáles son los 10 mejores productos de Development Software para Software Supply Chain Security Solutions?

Productos Más Nuevos de Software Supply Chain Security Solutions

Características Principales de Software Supply Chain Security Solutions

- Escaneo de vulnerabilidades en componentes. Verificación de integridad del código. Gestión de dependencias. Seguridad del entorno de compilación. Monitoreo continuo y alertas

¿Cuáles son las ventajas de Software Supply Chain Security Solutions?

- Previene ataques a la cadena de suministro. Mejora la integridad general del software. Automatiza controles de seguridad. Reduce riesgos de brechas. Cumple con regulaciones de la industria

¿Quién es adecuado para usar Software Supply Chain Security Solutions?

Equipos de seguridad, desarrolladores, ingenieros DevOps y organizaciones preocupadas por proteger su pipeline de entrega de software contra amenazas cibernéticas.

¿Cómo funciona Software Supply Chain Security Solutions?

Estas soluciones analizan componentes y dependencias de software en busca de vulnerabilidades, aplican políticas para componentes confiables y monitorean pipelines de compilación para detectar actividades sospechosas. Al integrar controles de seguridad en procesos CI/CD, ayudan a prevenir que código comprometido llegue a producción.

Preguntas frecuentes sobre Software Supply Chain Security Solutions?

¿Qué es un ataque a la cadena de suministro de software?

Es cuando atacantes apuntan a partes del proceso de desarrollo o entrega de software para insertar código malicioso.

¿Cómo detectan vulnerabilidades estas herramientas?

Escanean código y dependencias contra bases de datos de vulnerabilidades conocidas y monitorean actividad inusual.

¿Es difícil integrarlas con flujos de trabajo existentes?

La mayoría están diseñadas para integrarse en pipelines CI/CD populares con mínima interrupción.

¿Cubren componentes de código abierto estas soluciones?

Sí, la gestión de vulnerabilidades de código abierto es un foco principal de estas soluciones.

¿Pueden prevenir amenazas internas?

Proporcionan monitoreo y aplicación de políticas que ayudan a reducir riesgos internos.