Meilleurs 7 produits Software Supply Chain Security Solutions

Qu'est-ce que Software Supply Chain Security Solutions ?

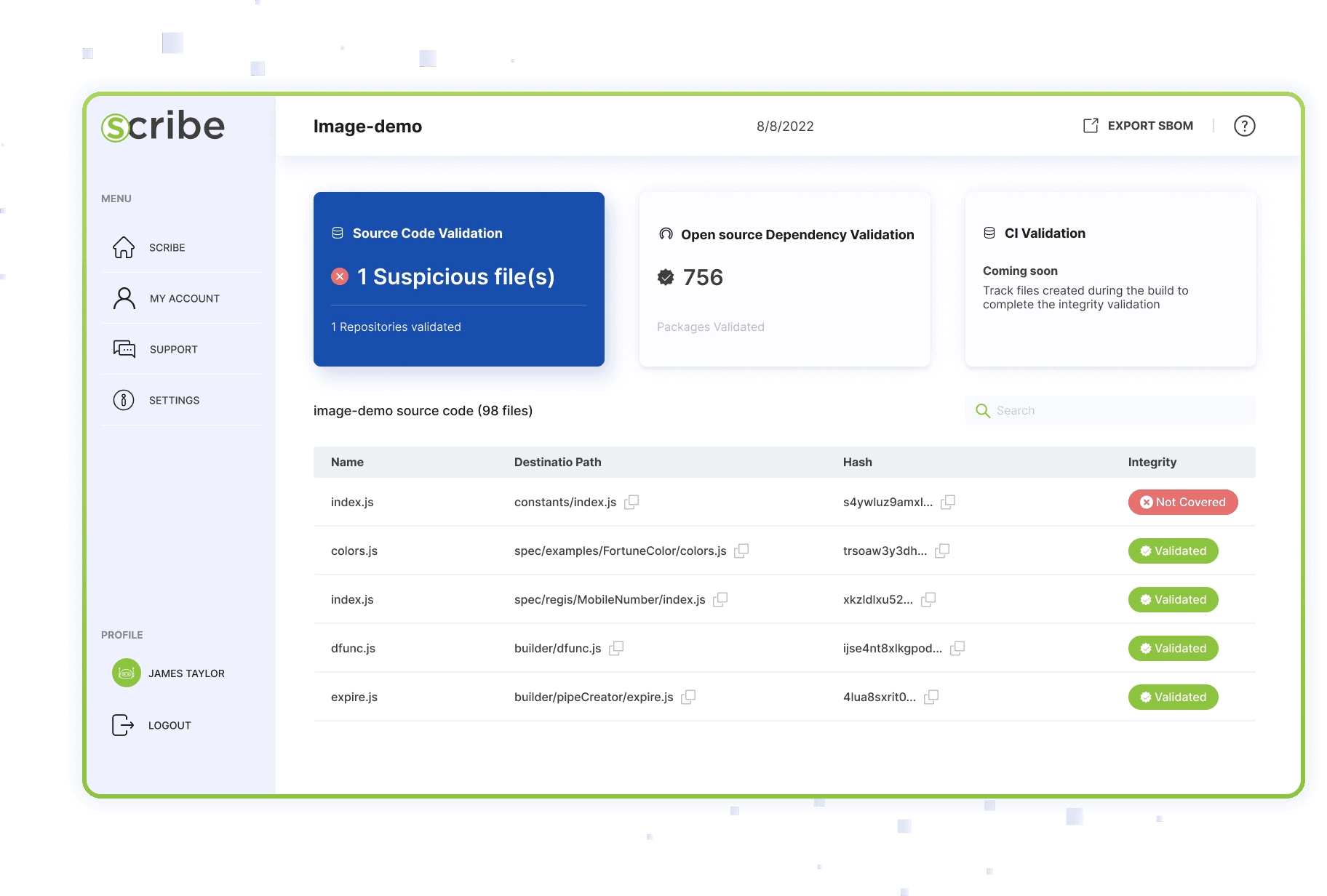

Les solutions de sécurité de la chaîne d'approvisionnement logicielle protègent le processus de développement et de livraison du logiciel contre les risques comme la falsification, les malwares et les composants non fiables en sécurisant chaque étape, de la création du code au déploiement.

Quels sont les 10 meilleurs produits Development Software pour Software Supply Chain Security Solutions ?

Nouveaux produits Software Supply Chain Security Solutions

Fonctionnalités principales de Software Supply Chain Security Solutions

- Analyse des vulnérabilités des composants. Vérification de l'intégrité du code. Gestion des dépendances. Sécurité de l'environnement de build. Surveillance continue et alertes

Quels sont les avantages de Software Supply Chain Security Solutions ?

- Prévient les attaques sur la chaîne d'approvisionnement. Améliore l'intégrité globale du logiciel. Automatise les contrôles de sécurité. Réduit le risque de violations. Assure la conformité aux réglementations

Qui est adapté pour utiliser Software Supply Chain Security Solutions ?

Équipes de sécurité, développeurs, ingénieurs DevOps et organisations soucieuses de protéger leur pipeline de livraison logicielle contre les cybermenaces.

Comment fonctionne Software Supply Chain Security Solutions ?

Ces solutions analysent les composants logiciels et dépendances pour détecter les vulnérabilités, appliquent des politiques pour les composants de confiance et surveillent les pipelines de build pour toute activité suspecte. En intégrant les contrôles de sécurité dans les processus CI/CD, elles aident à empêcher que du code compromis n'atteigne la production.

FAQ sur Software Supply Chain Security Solutions ?

Qu'est-ce qu'une attaque sur la chaîne d'approvisionnement logicielle ?

C'est lorsque des attaquants ciblent des parties du processus de développement ou de livraison pour insérer du code malveillant.

Comment ces outils détectent-ils les vulnérabilités ?

Ils scannent le code et les dépendances contre des bases de données de vulnérabilités connues et surveillent les activités inhabituelles.

Sont-ils difficiles à intégrer aux workflows existants ?

La plupart sont conçus pour s'intégrer aux pipelines CI/CD populaires avec un minimum de perturbation.

Ces solutions couvrent-elles les composants open source ?

Oui, la gestion des vulnérabilités open source est un axe majeur de ces outils.

Peuvent-ils prévenir les menaces internes ?

Ils fournissent une surveillance et une application des politiques qui peuvent aider à réduire les risques internes.